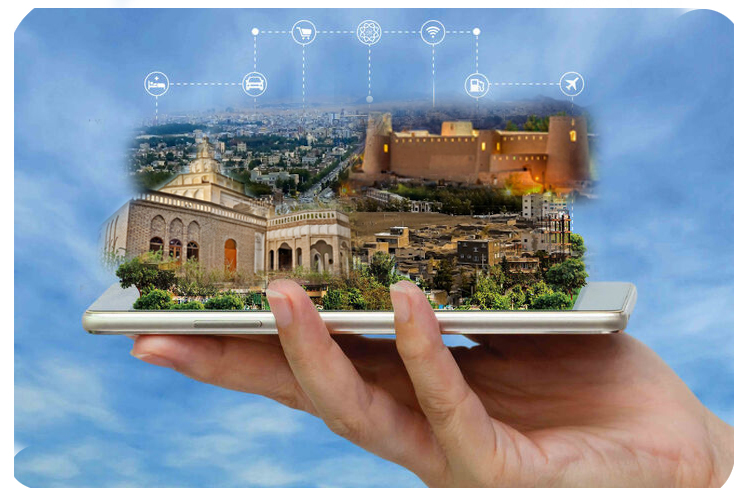

تفاهم نامه مشترک شهرداری و مخابرات منطقه خراسان جنوبی در راستای اجرای فیبر نوری

تفاهم نامه مشترک شهرداری بیرجند و مخابرات منطقه خراسان جنوبی در راستای اجرای فیبر نوری به گزارش مدیریت ارتباطات و امور بین الملل شهرداری بیرجند؛ تفاهم نامه مشترک شهرداری بیرجند